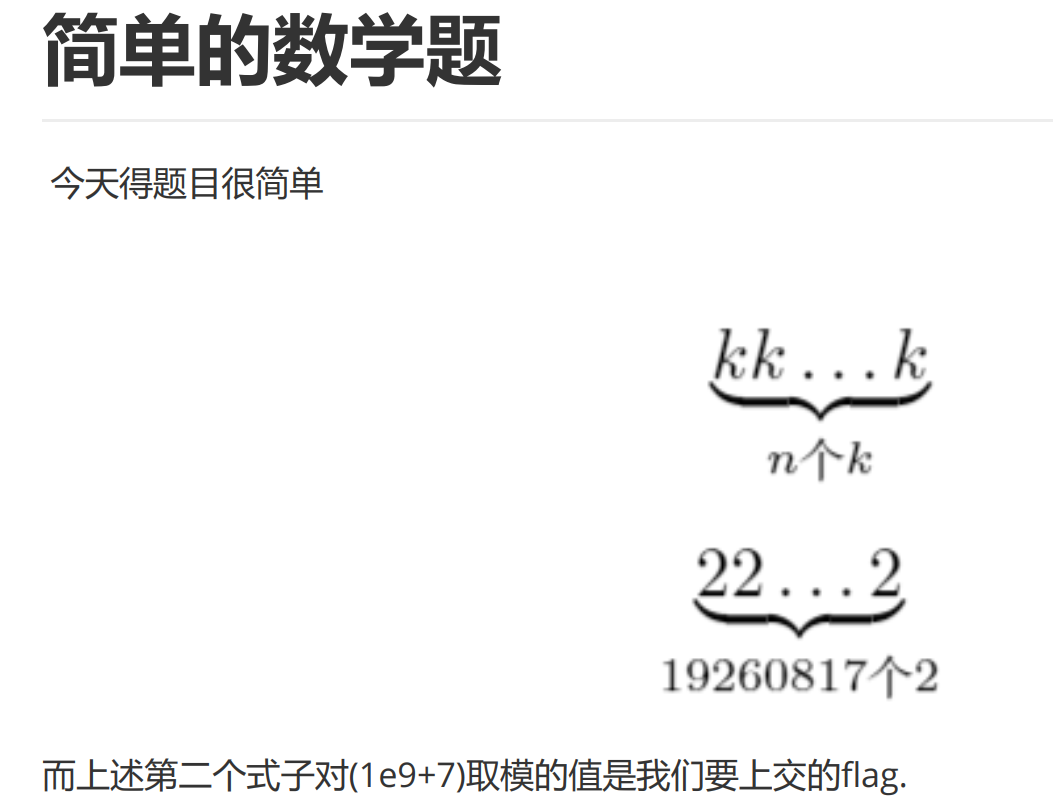

[MRCTF2020]小O的考研复试

flag = 0

for i in range(19260817):flag = (flag * 10 + 2) % 1000000007print(flag)

flag{577302567}

真的很杂

参考:

BUUCTF 真的很杂_buuctf class.dex-CSDN博客

BUUCTF-真的很杂 - 「配枪朱丽叶。」 (hatenablog.com)

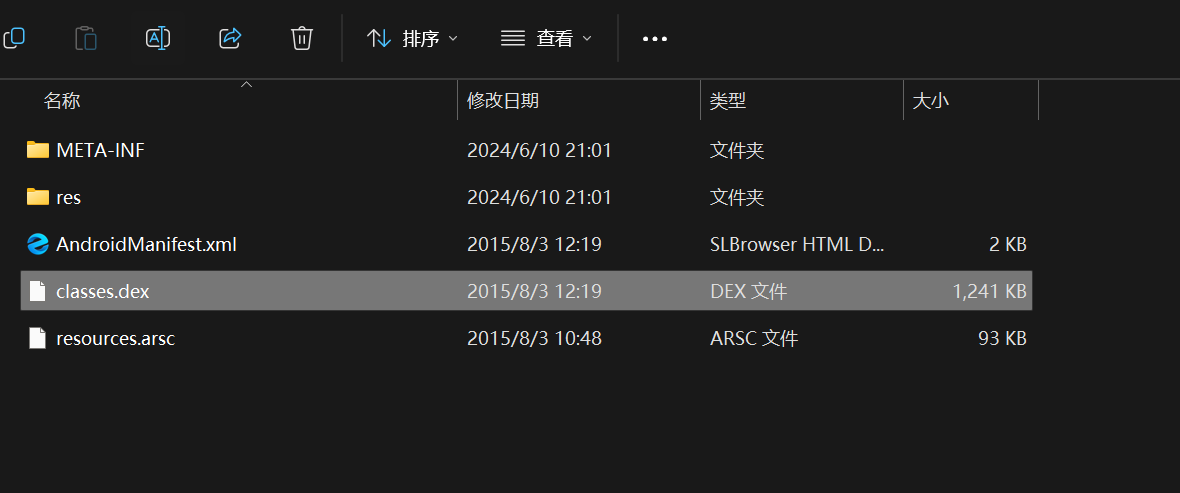

没啥思路,binwalk直接提取,发现好像是安卓的东西

然后是安卓逆向,我们下载工具,反编译Releases · skylot/jadx (github.com)

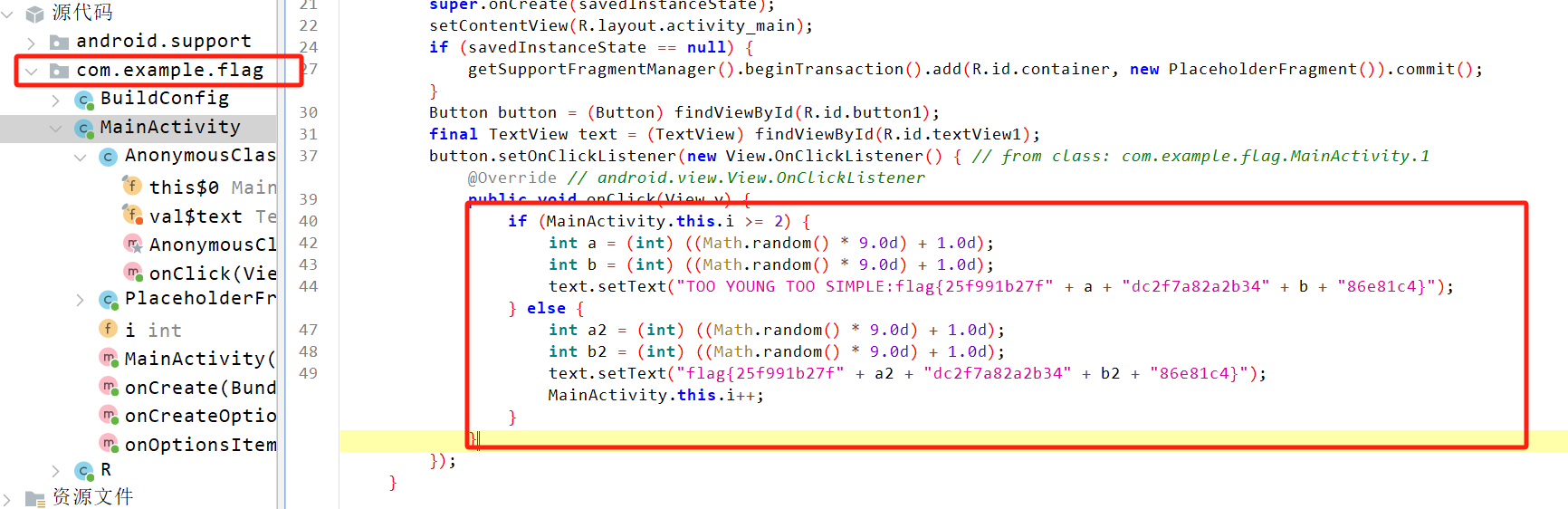

然后我们给classes.dex拖进去反编译

找到flag,然后爆破这个a和b,前一个字母,后一个数字(我也不知道怎么爆破)

flag{25f991b27fcdc2f7a82a2b34386e81c4}

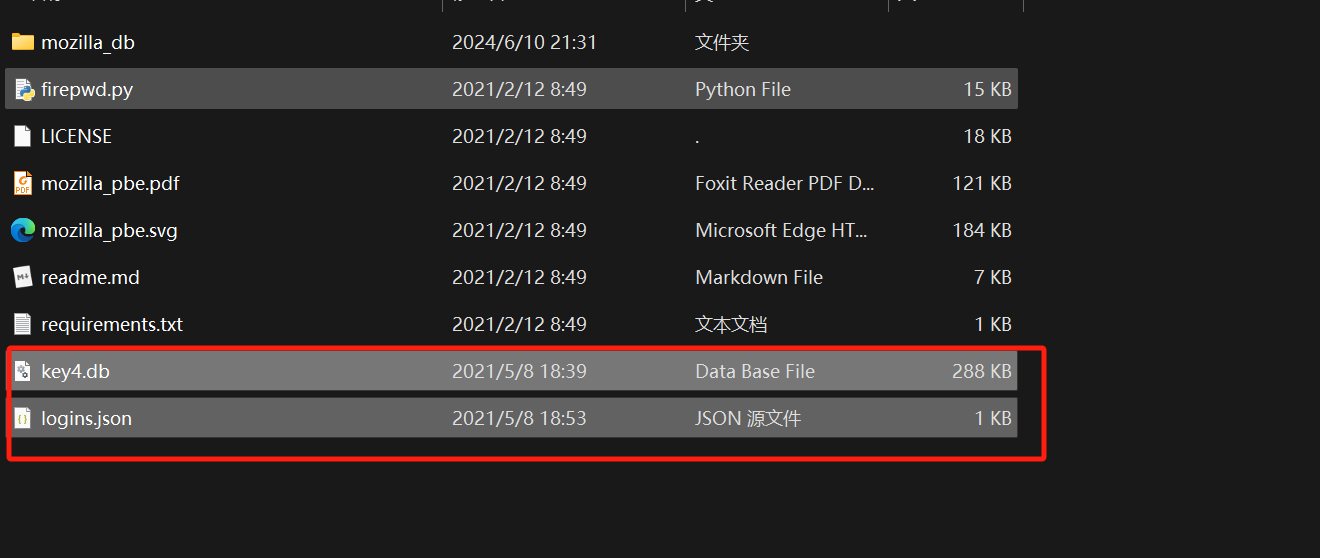

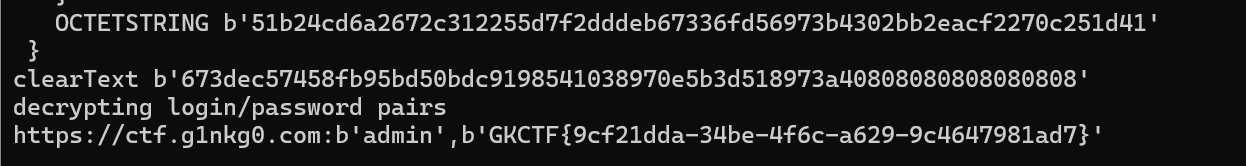

[GKCTF 2021]FireFox Forensics

参考:[浏览器取证 - GKCTF 2021]FireFox Forensics - 《CTF 刷题总结》 - 极客文档 (geekdaxue.co)

根据题目应该是浏览器取证,第一次接触,下载脚本lclevy/firepwd: firepwd.py, an open source tool to decrypt Mozilla protected passwords (github.com)

然后给这两个附件放到这个脚本的目录下

然后打开终端

python ./firepwd.py logins.json

GKCTF{9cf21dda-34be-4f6c-a629-9c4647981ad7}

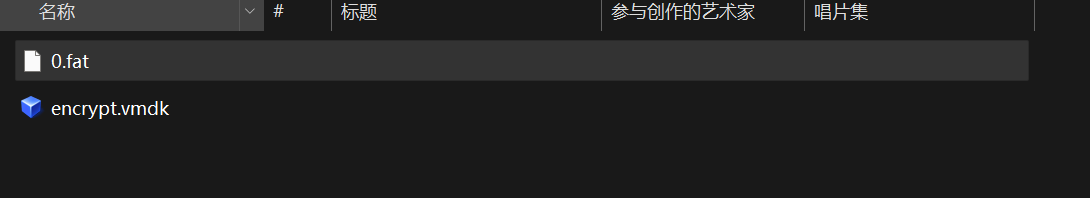

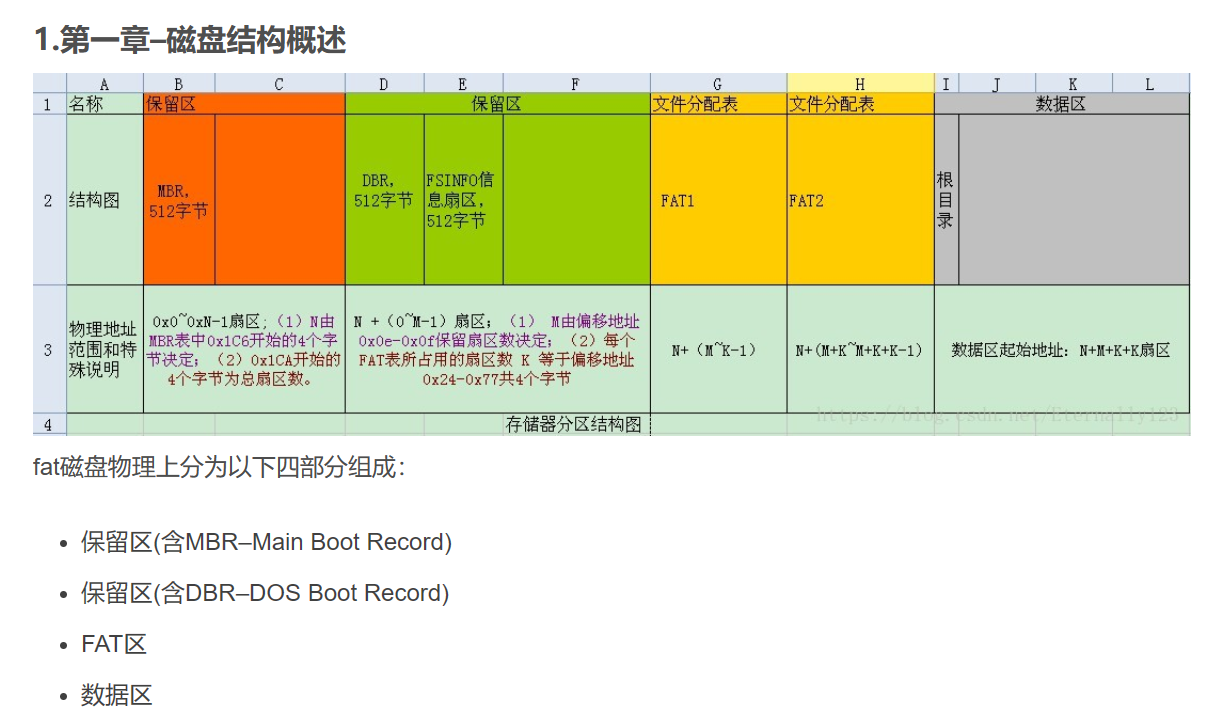

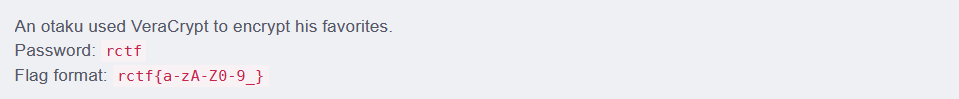

[RCTF2019]disk

参考:[内存取证 - RCTF2019]disk(BUUCTF) - 《CTF 刷题总结》 - 极客文档 (geekdaxue.co)

之前遇见过vmdk这个文件,使用7z解压出来,得到一个0.fat

然后搜了搜fat就是磁盘

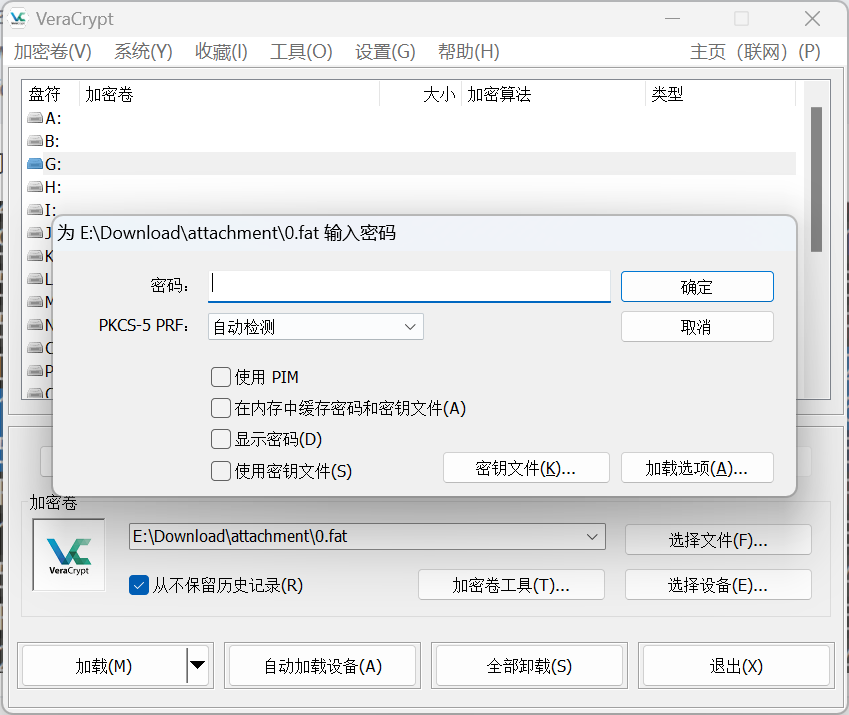

然后这题少了提示说是,我们应该去下载VeraCrypt这个 工具

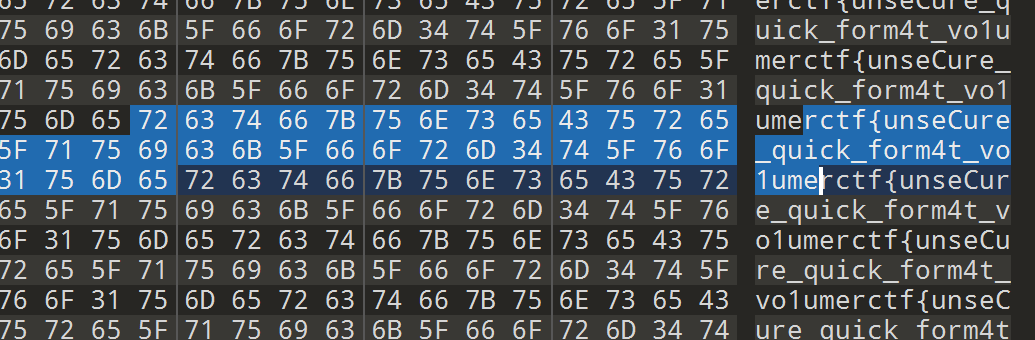

然后我们先在010editor里面打开这个0.fat找到一段flag

rctf{unseCure_quick_form4t_vo1ume

然后我们把0.fat挂载起来,这里需要输入密码,密码就是rctf

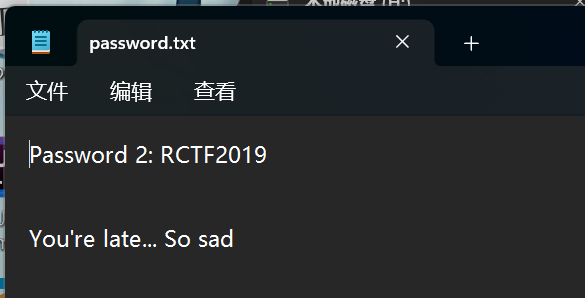

然后打开发现

RCTF2019

这是一个容易忽视的点。那就是在挂载的时候,不同的密码可以进入不同的文件系统,所以我们需要重新挂载,然后挂载完打不开,打开就必须要你格式,然后这里就只能用winhex去打开这磁盘,010editor不行

最后的flag

flag{unseCure_quick_form4t_vo1ume_and_corrupted_1nner_v0lume}

[MRCTF2020]摇滚DJ(建议大声播放

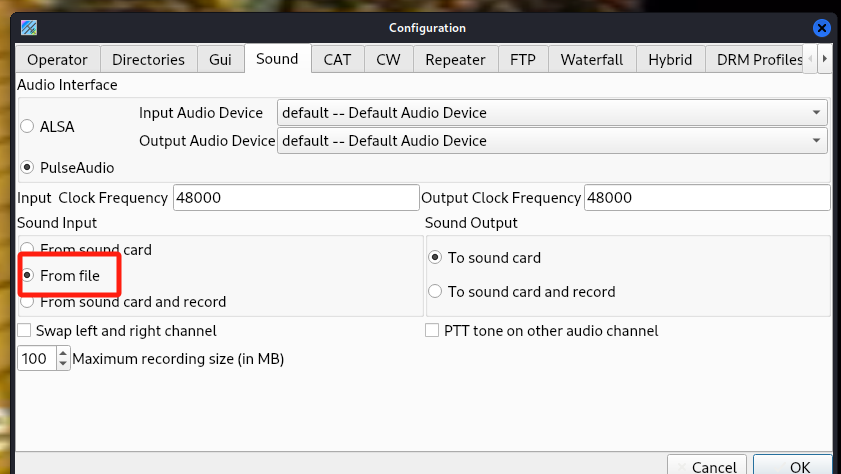

我擦,听了一下附件,脑子爆掉了,听起来是之前做过SSTV,用kali打开qsstv,直接命令行输入,没安装的先去搜一下怎么安装的

主要记得这里需要设置成from file

然后给音频丢进去,就出图片了

flag{r3ce1ved_4n_img}

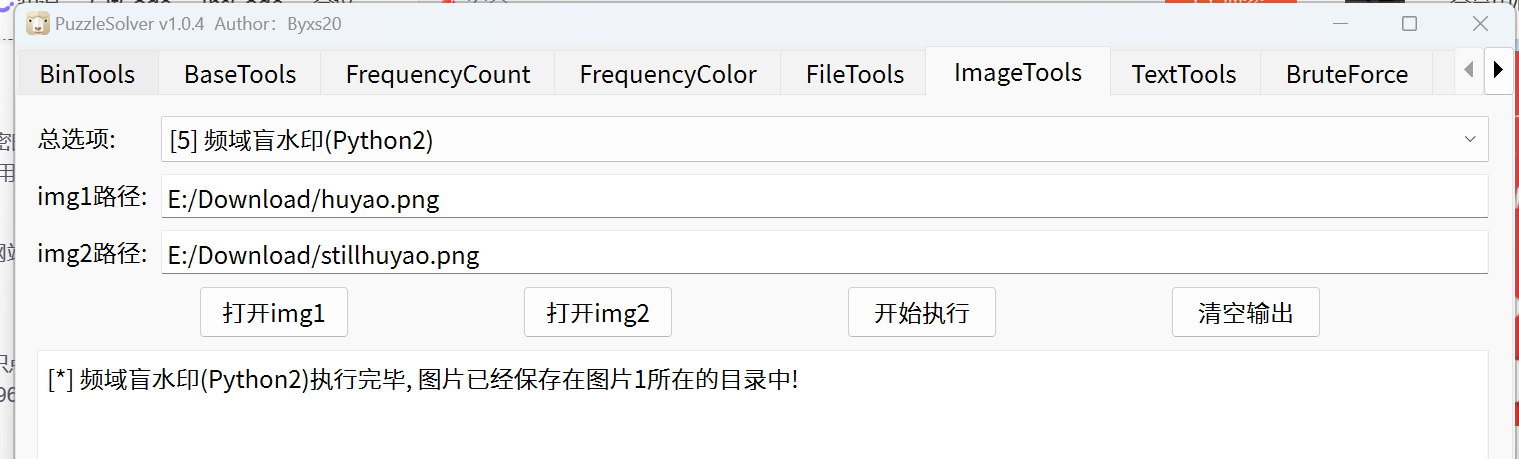

[GWCTF2019]huyao

下载下来是两张一样的图片

先试试盲水印,发现不对

但是在这里,B神的工具PuzzleSolver还有频域盲水印,牛逼坏了,直接解出来

得到flag

flag{BWM_1s_c00l}

[GUET-CTF2019]520的暗示

参考:BUU MISC 刷题记录(三) - 云千 - 博客园 (cnblogs.com)

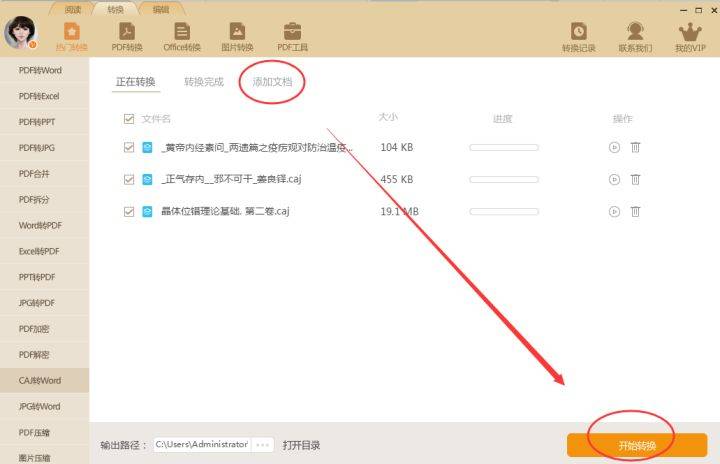

我们了解到是微信dat文件解密,网上找了脚本bugku:FileStoragedat;微信dat文件的解密_filestorage解密-CSDN博客

#微信dat文件解密

import base64

import struct,binascii

def getDat():dic={0xFFD8:"JPG",0x8950:"PNG",0x424D:"BMP",0x4749:"GIF",0x504B:"ZIP",0x5261:"RAR",0x4156:"AVI"}li=list(dic.keys())with open("photo.dat","rb")as f:data=f.read(2)data=str(binascii.b2a_hex(data))[2:-1]data=int(data,16)for i in li:j=hex(i ^data)if(j[2:4]==j[4:6]):key=j[0:4]print("key:",key)tail=dic[i]print("文件格式为:",tail)breakf.seek(0,0)with open("result."+tail,'wb')as out:for now in f:for nowByte in now:by=nowByte^int(key,16)out.write(bytes([by]))#主函数

if __name__ == '__main__':print("/*Begin*\\")getDat()

然后就得到一个jpg的图片

然后根据WP所说去找基站

最后flag就是

flag{桂林电子科技大学花江校区}

[XMAN2018排位赛]file

参考:

[BUUCTF:XMAN2018排位赛]file-CSDN博客

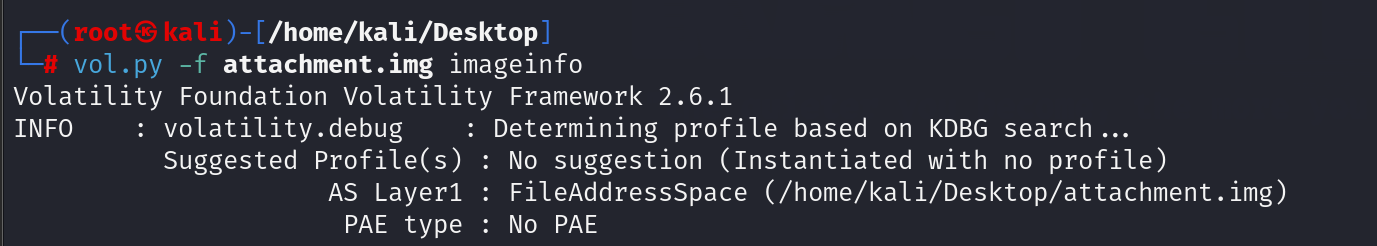

先用volatility分析一下,没有分析出来

然后他是linux的一个镜像

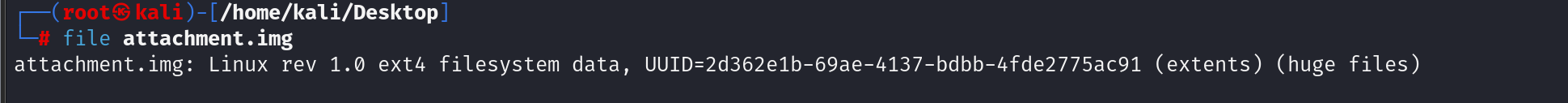

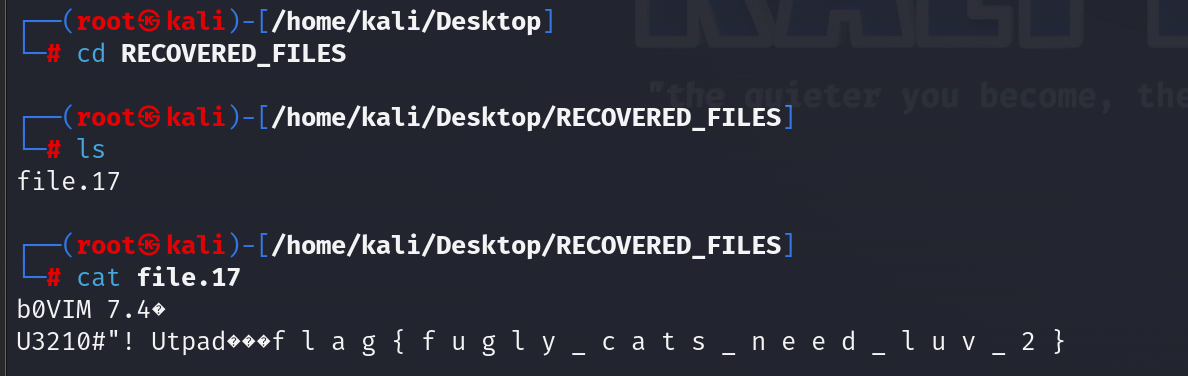

我们先创建一个目录,然后给他挂载起来,然后去到那个目录查看一下

这里有个文件名字是lost+found ,暗示我们找回失掉的文件,然后我们就可以取消挂载了umount /mnt/test

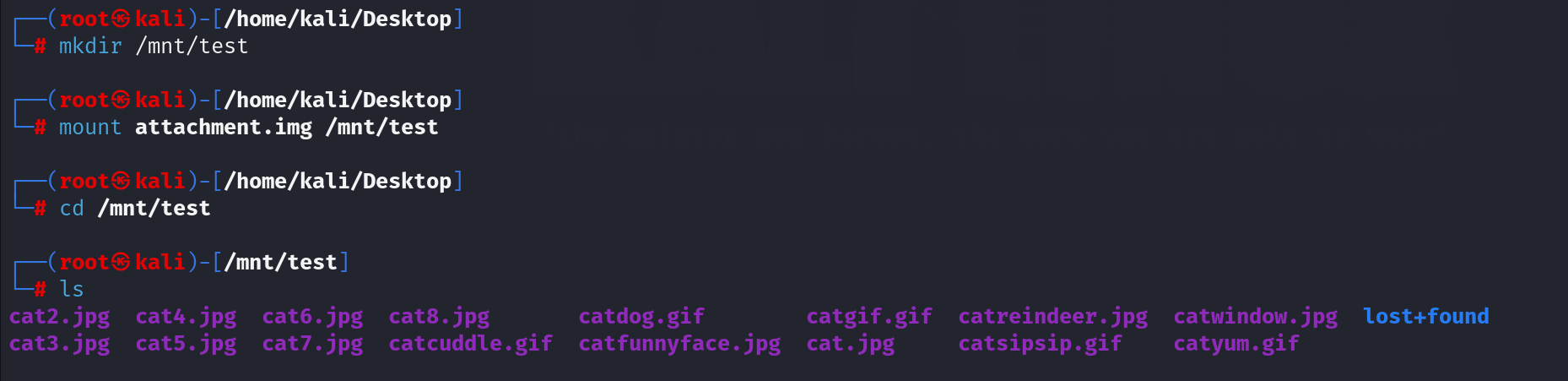

然后我们这里需要用到extundelete这个工具,我们可以先安装一下

sudo apt install extundelete

安装完毕后,我们恢复所有文件

extundelete attachment.img --restore-all

然后同级目录下会生成一个文件夹,里面有被恢复的文件

flag{fugly_cats_need_luv_2}

我爱Linux

然后题目说linux,我拖到虚拟机看看exiftool,cat,file什么的都没得到什么有用的信息

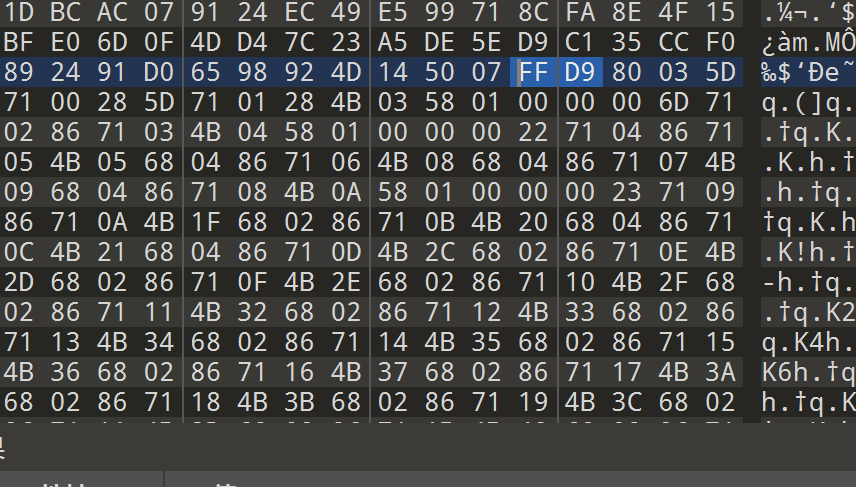

我们010editor打开文件,发现了 FF D9也就是jpg文件尾部,然后后面跟了一大堆不知道什么的数据

然后我们给他提取出来

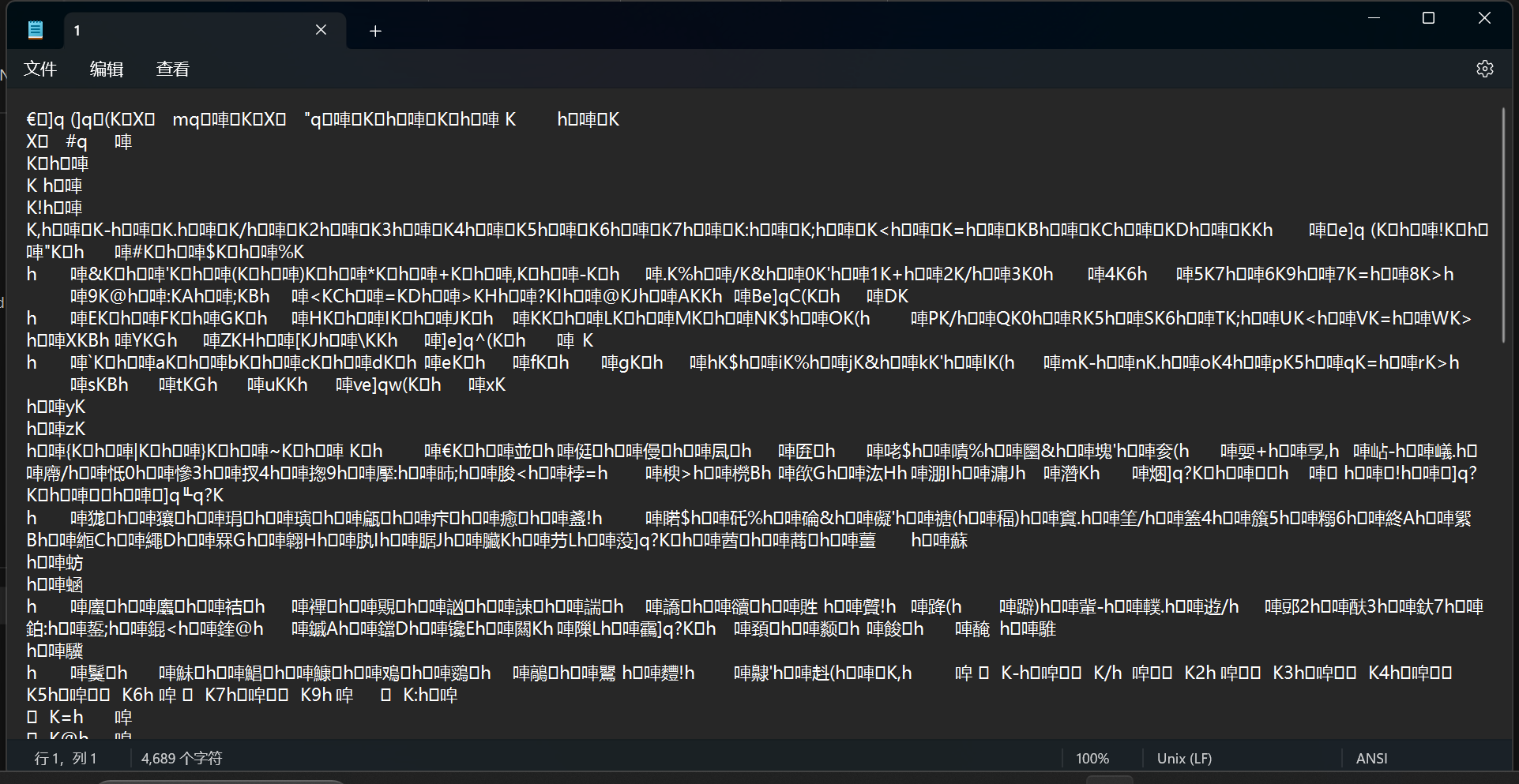

然后我们反序列化一下

import pickle fp = open("1","rb+") ''' 打开序列化文件 '''

fw = open('pickle.txt', 'w') ''' 打开保存文件 '''

a=pickle.load(fp) ''' 反序列化文件编译 '''

pickle=str(a) ''' 转换成字符串要不然不能保存 '''

fw.write( pickle ) ''' 写入文件 '''

fw.close() ''' 关闭文件 '''

fp.close() ''' 关闭文件 '''

得到坐标值

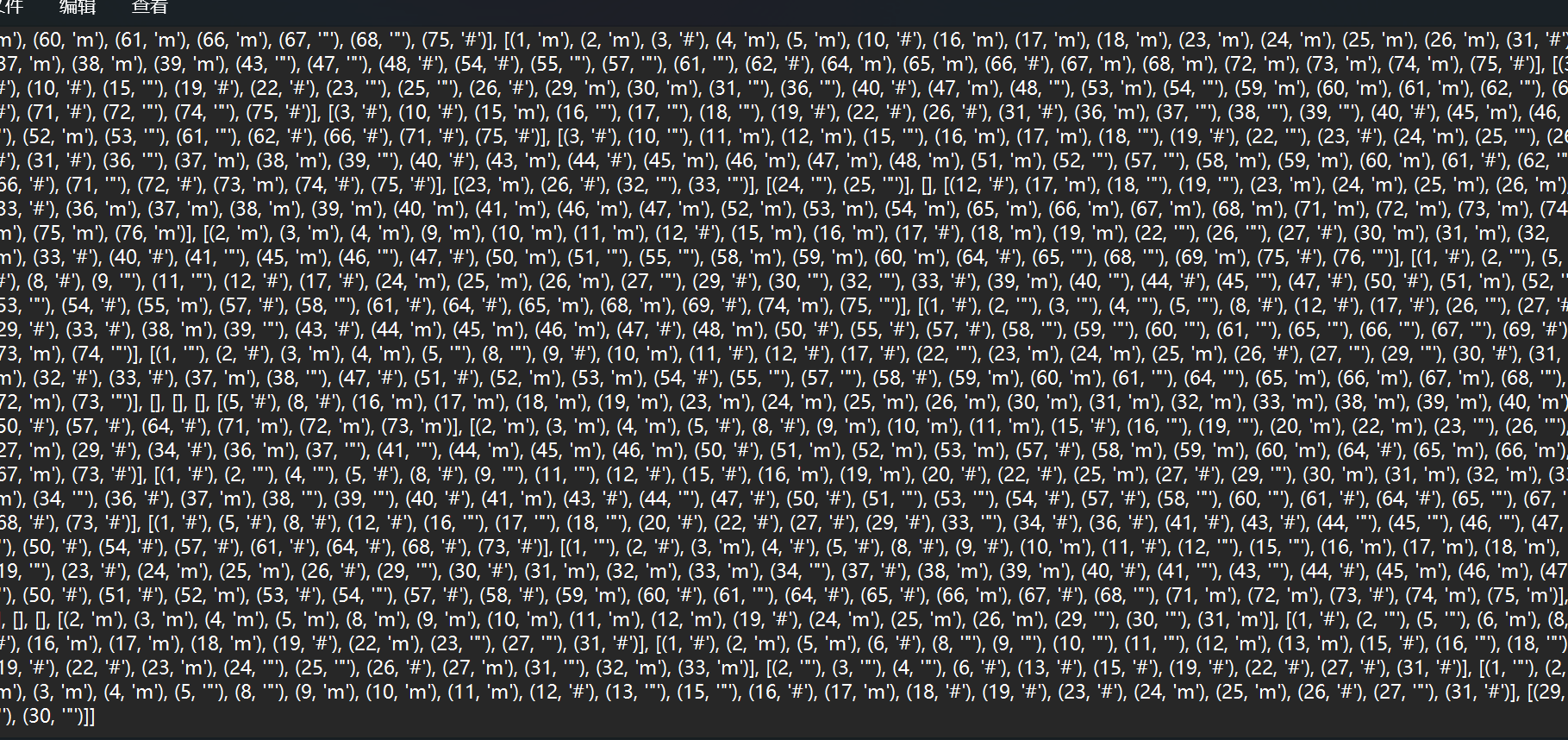

然后再转换

fw = open("pickle.txt","r")

text=fw.read( )

i=0

a=0while i<len(text)+1:if(text[i]==']'):print('\n')a=0elif(text[i]=='('):if(text[i+2]==','):b=text[i+1]d=text[i+1]b=int(b)-int(a)c=1while c<b:print(" ", end="")c += 1print(text[i+5], end="")a=int(d)else:b=text[i+1]+text[i+2]d=text[i+1]+text[i+2]b=int(b)-int(a)c=1while c<b:print(" ", end="")c += 1print(text[i+6], end="")a=int(d)i +=1

flag{a273fdedf3d746e97db9086ebbb195d6}

[SCTF2019]Ready_Player_One

往上面冲过去就有

flag{You_Are_The_Ready_Player_One!!!For_Sure!!!}